“Pharming” – Cyberkriminelle bleiben kreativ

Erst kürzlich haben wir in einem Beitrag über eine ganz üble Masche von Cyberkriminalität berichtet: das so genannte “Phishing”, das so viel bedeutet wie “Datenangeln mit Köder”. Jetzt haben wir ein anderes Werkzeug aus der schier endlosen Fülle an kriminellen Machenschaften aus der Trickkiste der Angreifer unter die Lupe genommen: das “Pharming”.

Was ist “Pharming”?

“Pharming” ist eine Weiterentwicklung des bereits bekannten “Phishing”. Hierbei handelt es sich um ein weiteres Kunstwort, das sich aus den Begriffen “Phishing” und “Farming” zusammensetzt.

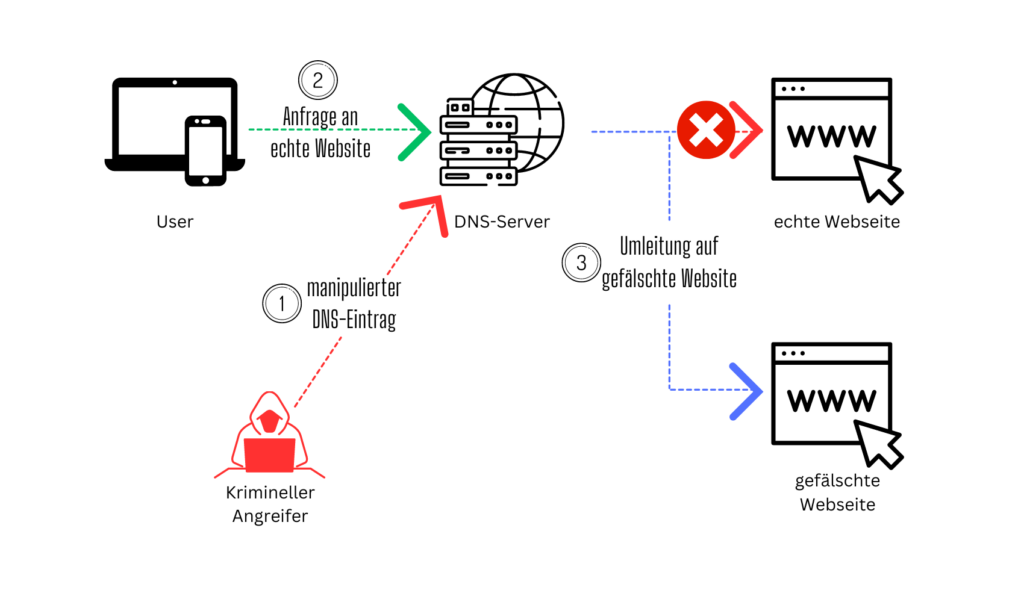

Der kriminelle Angreifer manipuliert im ersten Schritt den Eintrag auf dem DNS-Server. Hierzu macht er sich die Grundlagen des Internet-Gebrauchs zu nutze: Internet-Adressen von Webseiten werden in Worten eingegeben und anschließend von einem DNS-Server (Domain-Name-System) in eine IP-Adresse (Zahlencode) umgewandelt. Nur so kann eine Verbindung entstehen.

Wird nun diese IP-Adresse verfälscht, gelangt der User nicht auf die Website, deren Adresse er eingegeben hat, sondern auf die gefälschte Website, und das meist ohne es zu merken. Diese gefälschten Seiten werden von den Kriminellen auf großen Server-Farmen gehostet, denen das Ganze seinen Namen verdankt.

Was ist der Unterschied zwischen “Pharming” und “Phishing”?

Der größte Unterschied besteht wahrscheinlich in der Methodik: Während das “Phishing” einen Köder nutzt, um an persönliche Daten zu gelangen, kommt das “Pharming” ohne eine solche Maßnahme aus. Beim “Phishing” werden User durch seriös aussehende E-Mails getäuscht und sollen auf Seiten, zu denen sie durch vermeintlich sichere Links geleitet werden, Ihre wertvollen Daten preisgeben – Sie müssen also aktiv Ihre Daten weitergeben.

Beim “Pharming” ist das anders: Damit die Kriminellen an Ihr Ziel kommen, muss das Opfer keine bewusste Handlung ausführen.

Beispiel:

Beim “Phishing” erhalten Sie eine E-Mail, die aussieht, als komme sie von Ihrer Bank. Unter einem Vorwand werden Sie dazu aufgefordert einem Link zu folgen und dort Ihre Daten einzugeben. Das “Pharming” nimmt nicht diesen Umweg über den User: Sie werden beim Besuch der Internetseite Ihrer Bank direkt auf eine gefälschte Website umgeleitet und geben dort, ohne es zu wissen, Ihre Daten preis.

So werden User zu Opfern, obwohl Ihr Computer nicht von einer Schadsoftware infiziert wurde.

Eine weitere Möglichkeit des Angriffs besteht darin, dass Viren oder Trojaner auf dem Endgerät installiert werden. Diese manipulieren die Hostdatei so, dass beim Surfen nicht mehr die gewünschte Ziel-Website angesteuert wird. Der User wird stattdessen zu einer gefälschten Website umgeleitet.

Wie kann ich mich schützen?

Leider reicht es nicht aus, die Internet-Adresse manuell in die Adresszeile des Browsers einzugeben, denn auch dann würde die Verbindung wieder über die manipulierte IP-Adresse zustande kommen. Und auch sonst gibt es keine konkreten Maßnahmen, die man zum Schutz vor diesen kriminellen Machenschaften ergreifen kann. Jedoch gibt es klare Anzeichen, anhand derer Sie erkennen können, ob Sie sich auf einer Original- oder einer Fake-Website befinden:

- Zunächst einmal sollten Sie eine zuverlässige und stets aktuelle Anti-Malware-Software installieren, ebenso wie ein verlässliches Anti-Viren-Programm und eine Firewall.

- Genauso wie bei allen Aktivitäten im World-wide-web sollten sie stets vorsichtig sein, wenn es um die Weitergabe Ihrer persönlichen und / oder finanziellen Daten geht.

- Meiden Sie in jedem Fall fragwürdige Webseiten, hier ist die Gefahr am größten.

- Wie beim “Phishing” gilt auch hier: Rufen Sie keine Links auf, die Sie aus E-Mails erhalten, deren Absender Ihnen suspekt erscheint.

- Schauen Sie sich die Webadresse im Browser genau an: Sieht diese anders aus als bei vorherigen Besuchen? Gibt es z. B. kleine Rechtschreibfehler in der URL? Ist das Kürzel https vorgestellt? Meist verwenden Fake-Seiten nur http.

- Auch die Website selbst sollten Sie im Zweifelsfall genauer unter die Lupe nehmen: Sind z. B. die Grafiken und Logos die gleichen, die sie sonst an dieser Stelle sehen? Und wie steht es um die Farben und Texte? Kommt Ihnen etwas “spanisch” vor, dann vertrauen Sie Ihrem Instinkt.

- Falls Sie eine Website bereits zu einem früheren Zeitpunkt schon einmal besucht haben, können Sie Vergleiche ziehen: Werden Sie evtl. dazu aufgefordert Daten einzugeben, die Sie sonst nicht eingeben mussten?

- Werfen Sie auf jeden Fall einen Blick auf die Adressleiste: Wird dort das Schloss-Symbol angezeigt? Wenn ja, können Sie, um ganz sicher zu gehen, auf dieses Symbol klicken und sich vergewissern, ob die Seite ein vertrauenswürdiges und aktuelles Zertifikat besitzt.

- Verlassen Sie sich nicht auf andere: Obwohl die meisten Betreiber von DNS-Servern ausgeklügelte Methoden zum Schutz Ihrer Daten nutzen, sollten Sie auch selbst etwas für Ihre Datensicherheit tun.

Auch wenn es keine direkten Schutzmaßnahmen gibt, können Sie doch etwas tun, um solchen illegalen Tricks vorzubeugen:

- Halten Sie Ihren Computer auf dem neuesten Stand. Führen Sie wichtige Updates durch, damit sie stets von den neuesten Techniken zur Abwehr von Cybercrime profitieren können.

- Löschen Sie regelmäßig den Cache Ihres Browsers.

- Bleiben Sie neugierig und entwickeln Sie ein Bewusstsein dafür, was im Internet vor sich geht und wie die Abläufe gestaltet sind.

So sieht´s aus!

Tja, so sieht es nun mal aus: die Kriminalität nimmt zu und mit den unzähligen Möglichkeiten, die sich uns durch das Internet tagtäglich neu auftun, vermehren sich leider auch die Angriffspunkte für Cybercrime.

In diesem Sinne: Bleiben Sie gesund und achten Sie auf sich und Ihre Daten!

Alles Gute wünscht Ihnen

das Team von

gigabit.consulting

Recent Comments